Защита пользовательских данных в мобильных приложениях является критически важным аспектом в мире цифровых технологий. С увеличением количества кибератак защита конфиденциальной информации остается приоритетом как для разработчиков, так и для пользователей. Текущее состояние безопасности указывает на необходимость внедрения передовых практик, чтобы минимизировать риски утечки данных. Когда вы решаете заказать разработку приложения, безопасность данных должна стать ключевым аспектом вашего проекта. Эта статья раскроет лучшие практики для обеспечения защиты пользовательских данных в мобильных приложениях.

Основные угрозы безопасности в мобильных приложениях

Зловредное ПО и вирусы

Зловредное программное обеспечение представляет собой одну из самых серьезных угроз для мобильных приложений. Вирусы и трояны могут быть внедрены в приложение или проникнуть через сетевые соединения, что угрожает целостности данных.

Уязвимости в программном обеспечении

Уязвимости в программном обеспечении зачастую становятся открытой дверью для злоумышленников. Они могут эксплуатировать эти пробелы для доступа к конфиденциальной информации, поэтому их вовремя выявление и устранение являются важной задачей.

Атаки на сети

Сетевые атаки направлены на перехват данных при их передаче. Это может быть осуществлено через подмену DNS, атаку «человек посередине» и другие техники, делающие данные уязвимыми.

Лучшие практики для защиты данных

Шифрование данных

Шифрование является основой безопасности данных. Оно гарантирует, что информация останется недоступной для злоумышленников, даже если будет перехвачена. Шифрование должно быть надежным и применяться к данным на всех стадиях их передачи и хранения.

Аутентификация пользователей

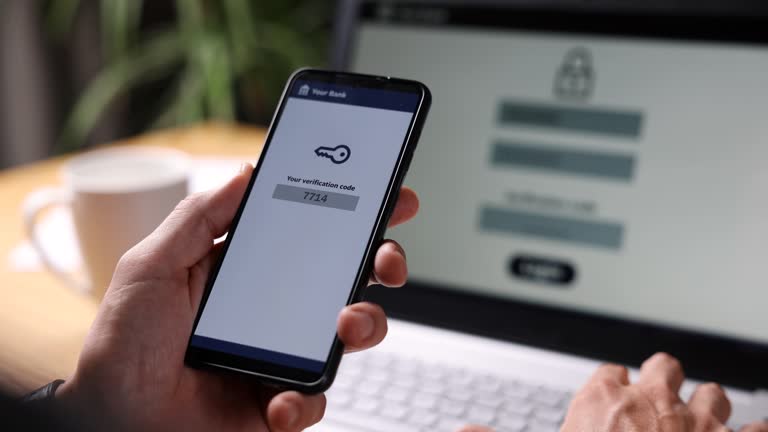

Эффективная аутентификация может значительно снизить риск несанкционированного доступа. Методы могут варьироваться от двухфакторной до биометрической аутентификации. Ниже приведен список методов аутентификации:

- Двухфакторная аутентификация (2FA)

- Биометрическая аутентификация (отпечаток пальца, распознавание лица)

- Уникальные одноразовые пароли (OTP)

Регулярные обновления и патчи

Регулярные обновления играют ключевую роль в устранении уязвимостей программного обеспечения. Разработчики должны внедрять патчи сразу после их выявления. Это особенно важно, если вы собираетесь заказать разработку приложения, обеспечив долгосрочную безопасность приложения.

Ограничение доступа к данным

Принцип наименьших привилегий применяется для ограничения доступа к данным только для тех пользователей, которым они действительно необходимы. Это сокращает вероятность несанкционированного доступа.

Мониторинг и аудит

Мониторинг и аудит обеспечивают постоянный контроль за действиями в приложении. Это помогает быстро выявлять аномалии и предотвращать возможные угрозы. Методика ведения журнала действий может варьироваться, но её цель всегда одна — выявление необычного поведения.

Инструменты и технологии для повышения безопасности

Использование VPN и защищённых соединений

VPN-сервисы шифруют интернет-трафик и защищают передаваемые данные. Это особенно важно для пользователей, которые часто работают в публичных сетях Wi-Fi. Все соединения должны быть зашифрованы, чтобы избежать попадания информации в руки злоумышленников.

Анализ поведения и предиктивная аналитика

Инструменты анализа поведения и предиктивная аналитика позволяют предсказывать потенциальные угрозы, основываясь на поведении пользователей. Это помогает выявлять подозрительные действия до того, как они перерастут в угрозы.

Антивирусные программы и фаерволы

Эти меры представляют собой первые линии обороны и обеспечивают базовую защиту от известного зловредного ПО. Современные решения включают в себя модульный подход к защите, который обеспечивает более высокий уровень безопасности.

Особенности соблюдения законодательных требований

GDPR, CCPA и другие регламенты

Соблюдение законодательных требований, таких как GDPR в Европе и CCPA в США, гарантирует, что ваше приложение отвечает международным стандартам защиты данных. Для бизнеса, который собирается заказать разработку приложения, это является важным фактором.

Ниже приведена таблица с основными сравнениями GDPR и CCPA:

| Аспект | GDPR | CCPA |

|---|---|---|

| Географическое действие | Европейский Союз | Калифорния, США |

| Тип данных | Все личные данные | Персональная информация |

| Права субъектов | Расширенные | Основные |

Политики конфиденциальности и пользовательские соглашения

Создание ясных и прозрачных политик конфиденциальности и пользовательских соглашений помогает пользователям понимать, как их данные будут использоваться. Это укрепляет доверие и улучшает взаимодействие клиента с вашим приложением.

Заключение

Защита пользовательских данных — это не только техническая необходимость, но и важный этический аспект разработки мобильных приложений. Используя вышеуказанные практики, можно значительно повысить уровень защиты данных и сохранить доверие пользователей. Когда вы планируете заказать разработку приложения, учтите все аспекты безопасности для создания защищенного и надежного продукта. Разработчики и пользователи должны совместно работать над улучшением защиты данных, чтобы сделать цифровой мир более безопасным для всех.

Часто задаваемые вопросы

1. Почему шифрование данных так важно для мобильных приложений?

Шифрование позволяет защитить данные от несанкционированного доступа, даже если они будут перехвачены злоумышленниками. Это делает их бесполезными для третьих лиц, что является критическим фактором защиты.

2. Что такое двухфакторная аутентификация и как она защищает?

Двухфакторная аутентификация требует две формы подтверждения личности, увеличивая уровень безопасности. Это может быть пароль плюс SMS-код, что значительно усложняет коммитенту доступ к вашим данным.

3. Какие законодательные акты регулируют защиту данных?

Основными являются GDPR в Европе и CCPA в США. Каждый из них устанавливает требования к обработке и защите данных, обеспечивая высокий уровень конфиденциальности и безопасности информации.

4. Какие существуют простые методы для защиты данных на уровне пользователя?

Использование сложных паролей, регулярное обновление приложений и установка антивирусов на устройство — это основные шаги для защиты данных. Пользователи тем самым снижают риск кражи и утечки информации.

5. Как часто нужно обновлять мобильные приложения?

Рекомендуется устанавливать обновления сразу же, как они становятся доступными, чтобы не упустить важные патчи безопасности. Это гарантирует, что приложение будет работать эффективно и безопасно, защищая данные пользователя.